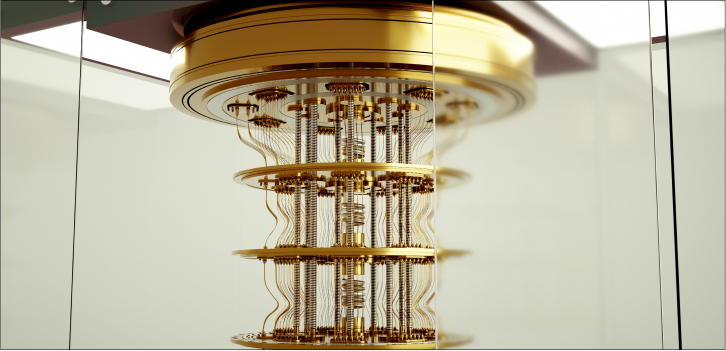

A medida que la amenaza de los ataques cuánticos a las criptomonedas se acerca a la materialización, ¿qué tan preparada está la industria para tal evento? ¿Podrán las criptomonedas resistir tal ataque?

La criptografía asimétrica se basa en un principio matemático llamado "función unidireccional". Esto permite derivar una clave pública de una clave privada, pero no al revés. Los algoritmos actualmente conocidos necesitarían una cantidad de tiempo tan astronómica para descifrar la clave que simplemente no sería factible hacerlo.

Sin embargo, según un Deloitte artículo, en 1994, un matemático llamado Peter Shor desarrolló un algoritmo que podía romper la seguridad de los algoritmos criptográficos asimétricos más comunes.

Esto significa que si se puede construir una computadora cuántica lo suficientemente grande, entonces el algoritmo de Shor podría usarse para derivar una clave privada de su clave pública correspondiente, lo que permitiría al usuario de la computadora cuántica firmar falsamente la firma digital y robar todas las criptomonedas en una billetera.

El Dr. Leemon Baird, cofundador de Hedera, el libro mayor público de tercera generación para uso de las empresas, fue citado en un artículo por SiliconRepublic diciendo que si la industria de la criptografía no se preparaba, podría producirse un "escenario de pesadilla". Él afirmó:

“Lo que significaría es que podría romper el sistema de firma que le permite decir si los tokens se transfieren o no fuera de su cuenta. Alguien podría robar todo lo que tienes, todas tus criptomonedas, todos tus tokens, podrían hacer cualquier cosa en tu nombre porque tu nombre es solo una firma y podrían falsificar tu firma”.

Y agregó:

“E incluso podrías hacer cosas raras como giros dobles, donde rompes la propia cadena de bloques porque has roto la función hash”.

Sin embargo, Baird dijo que la industria tenía muchas advertencias y que era posible proteger "partes de la cadena de bloques", pero a un costo. Baird dijo que una forma se llamaba "hashing". Al crear un "hash un poco más grande", hizo muy difícil adivinar la longitud de la entrada, lo que brinda protección contra las computadoras cuánticas.

Según Baird, los tamaños de clave más grandes protegerían las firmas digitales, pero la cantidad que tendrían que aumentar las haría "muy dolorosas", lo que haría que la cadena de bloques se ralentizara y aumentara los costos.

Baird afirmó que una transacción típica con una firma digital de 64 bytes, oscila entre 100 y 200 bytes. Sin embargo, al usar el algoritmo Falcon, el más pequeño de los 4 algoritmos seleccionados por el Instituto Nacional de Estándares y Tecnología de EE. UU., una transacción aumentaría a 1,300 bytes.

“Significa que tienes que enviar más bytes, tienes que almacenar más bytes, tienes que procesar más bytes”, dijo Baird. “Todo es un dolor”.

Sin embargo, afirmó que esto solucionaría el problema y que el tamaño de byte sería más manejable.

“Nadie va a morir porque hemos puesto firmas de 800 bytes o 1300 bytes, podemos sobrevivir”, dijo Baird. “Lo haremos dentro de dos años cuando haya un estándar real. No hay prisa en particular, pero lo haremos.

Descargo de responsabilidad: este artículo se proporciona solo con fines informativos. No se ofrece ni pretende utilizarse como asesoramiento legal, fiscal, de inversión, financiero o de otro tipo.

Fuente: https://cryptodaily.co.uk/2022/09/will-crypto-withstand-the-quantum-apocalypse