En el mercado de las criptomonedas, la solidez y resiliencia de las medidas de ciberseguridad siguen bajo constante escrutinio.

Los ciberataques están aumentando en frecuencia y sofisticación, por lo que los expertos en ciberseguridad destacan la anticuada infraestructura criptográfica. Aparentemente, esto se está convirtiendo en el talón de Aquiles a la hora de salvaguardar las criptomonedas y la información.

Hacks criptográficos: todo es cuestión de ciberseguridad

Amer Vohora, director ejecutivo de SwissFortress, arrojó luz sobre la frase "infraestructura anticuada" en un discurso reciente con BeInCrypto. Vohora explicó el enorme desafío que enfrentan los marcos de criptomonedas existentes. Básicamente, se trata de una dependencia persistente de sistemas obsoletos.

A pesar del salto cuántico en los avances tecnológicos, el núcleo de las ciberdefensas, en su opinión, sigue estancado en el pasado, remontándose literalmente al documento técnico de Satoshi de 2008.

La flagrante realidad se ve en los sistemas de custodia de criptomonedas, donde las infracciones, a menudo derivadas de contraseñas y ataques telefónicos, se han convertido en algo común.

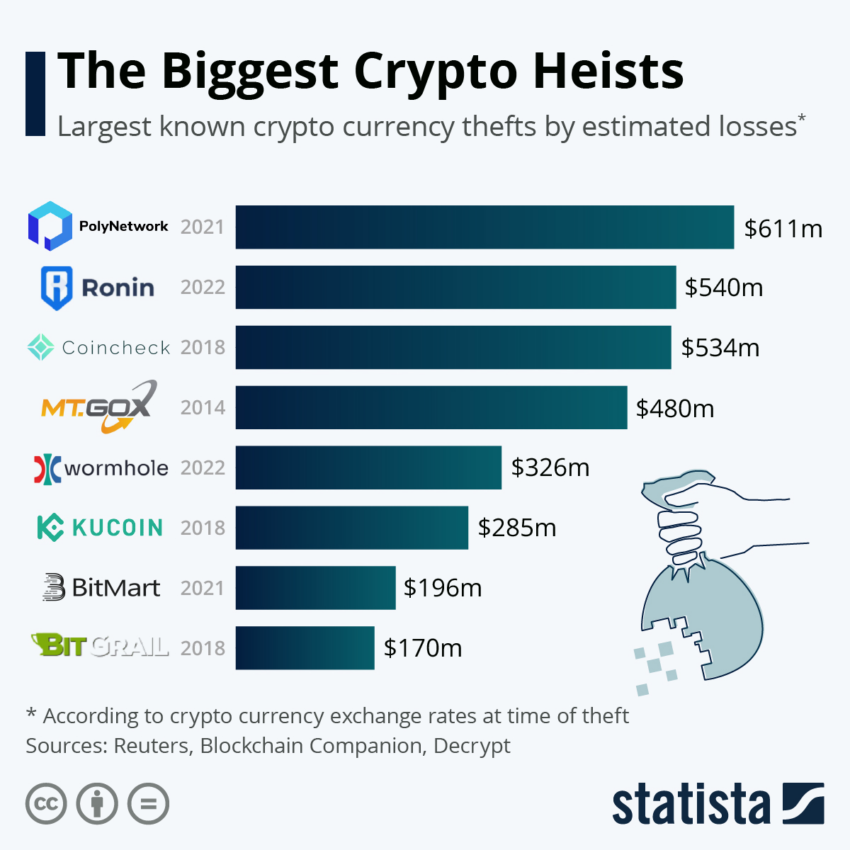

“Todavía utilizamos la dirección de recepción del documento técnico de Satoshi de 2008, y todo el mundo está obligado a utilizarla. Esto es un obstáculo para la adopción masiva debido a la complejidad... Esa misma infraestructura ha permitido robos de backend, apropiaciones indebidas, incidentes de tipo Mt.Gox o FTX”, dijo Vohora.

Vohora articuló una falla evidente en la seguridad del software: la confianza en uno mismo. Cuando un componente de software interactúa con otro, se supone que los datos o instrucciones recibidas son confiables. Es necesario un cambio radical en este modelo mediante la introducción de pruebas criptográficas para cada operación dentro del ecosistema.

Leer más: 9 consejos de seguridad de Crypto Wallet para proteger sus activos

Mediante este mecanismo, en lugar de que el software confíe ciegamente en los datos entrantes, cada transacción exige una prueba criptográfica válida, reflejando los principios de seguridad que se ven en las transacciones blockchain.

“[Debemos] reemplazar la seguridad de nombre de usuario y contraseña con pruebas criptográficas para cada operación. Entonces, cuando un usuario hace algo, realiza una transacción firmada digitalmente similar a un gasto de BTC en cadena. Aún así, puede realizar cualquier función, como transferir dinero entre cuentas, realizar pagos, firmar instrumentos legales y comprar NFT. Entonces, en lugar de que el software confíe ciegamente en todo lo que se le dice, siempre confirma una prueba criptográfica válida antes de cualquier transacción”, agregó Vohora.

Dos casos desgarradores citados por Vohora subrayan la urgencia de una reforma. Unstoppable Domains y plataformas similares, con una API pública para la búsqueda de direcciones, exponen a los usuarios a un posible scraping, revelando su historial de transacciones. Además, las medidas convencionales de autenticación de dos factores (2FA) se desmoronan cuando se roba un teléfono o una tarjeta SIM, lo que expone las cuentas a un acceso no autorizado.

La solución propuesta por Vohora es intrigante. Interactúa directamente con un sistema de custodia mediante prueba criptográfica, incorporando una capa de seguridad física adicional. Por lo tanto, reinventar la arquitectura de seguridad desde cero.

“Las únicas billeteras que saben qué direcciones están utilizando son las billeteras de envío y recepción. Los observadores externos no pueden saber qué identidad recibió o no fondos”, afirmó Vohora.

El error humano sigue siendo un factor fundamental

En una conversación paralela con BeInCrypto, Ronny Dahan, director ejecutivo de SIRKL, magnificó las responsabilidades inherentes incluso a las revolucionarias carteras criptográficas. Si bien generan un aura de mayor seguridad y control del usuario, Dahan enfatizó que las responsabilidades están lejos de eliminarse.

El error humano, encabezado por estafas de phishing y mal manejo de claves privadas, todavía representa una amenaza inminente.

“Los usuarios son los únicos responsables de administrar las claves privadas de su billetera. Si se pierden o se ven comprometidos, el acceso a los fondos puede perderse irremediablemente. Esta responsabilidad puede ser un desafío para los usuarios no técnicos”, dijo Dahan.

Dahan presentó un sólido plan de cinco pasos para apuntalar las fortalezas digitales personales y profesionales mientras la industria de la criptografía atraviesa el laberinto de amenazas a la ciberseguridad:

- Emplear contraseñas seguras.

- Utilizar carteras de hardware para el almacenamiento de cifrado fuera de línea.

- Activando la autenticación de dos factores.

- Mantenerse al tanto de las últimas metodologías de piratería.

- Garantizar copias de seguridad periódicas de la información crítica de la billetera y la cuenta.

Leer más: Los 10 mejores consejos de seguridad para criptomonedas que debes tener

“Si bien las billeteras Web3 ofrecen mayor control y seguridad que los sistemas financieros tradicionales, conllevan responsabilidades y riesgos. Los usuarios deben tener precaución, mantenerse informados y seguir las mejores prácticas para mitigar estas responsabilidades y limitaciones inherentes”, añadió Dahan.

Las narrativas de Vohora y Dahan reflejan un mensaje unificado: la necesidad apremiante de un cambio sísmico en la infraestructura de ciberseguridad. Las revelaciones revelan que, si bien las criptomonedas avanzan a una velocidad vertiginosa, los marcos de ciberseguridad implementados son similares a intentar alcanzar un tren bala en bicicleta.

La marcada disonancia entre ambos exige un enfoque urgente, sólido y con visión de futuro. Esto implica un paso colectivo de la “infraestructura anticuada” hacia un ecosistema de defensa digital más fortificado, resiliente y modernizado.

Observación

Siguiendo las pautas de Trust Project, este artículo especial presenta opiniones y perspectivas de expertos o individuos de la industria. BeInCrypto se dedica a la transparencia de los informes, pero las opiniones expresadas en este artículo no reflejan necesariamente las de BeInCrypto o su personal. Los lectores deben verificar la información de forma independiente y consultar con un profesional antes de tomar decisiones basadas en este contenido.

Fuente: https://beincrypto.com/antiquated-infrastructure-causes-crypto-hacks/